L’importanza di un investimento per mantenere la tua impresa efficiente

Le aziende del futuro saranno sempre più connesse alla rete, avranno un crescente bisogno di efficienza tecnologica e di una protezione dei dati adeguata.

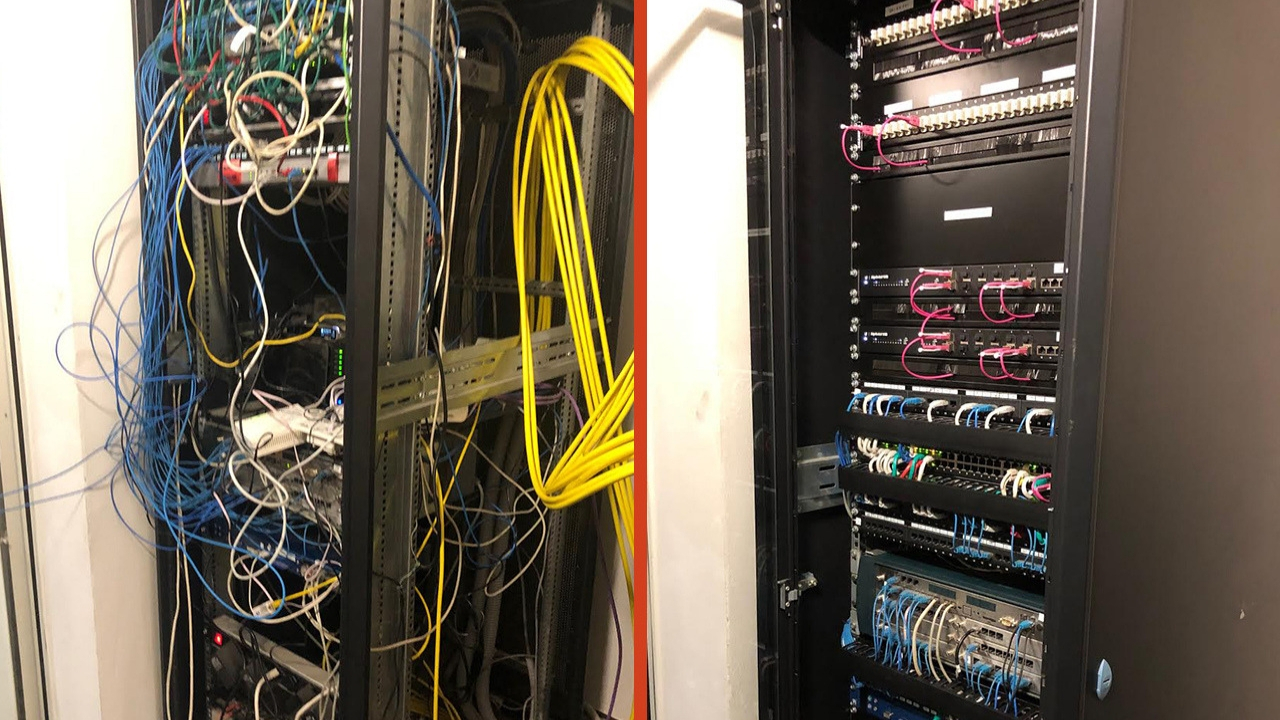

Una infrastruttura di rete necessita non solo di un cablaggio certificato ma presuppone l’inserimento di componenti come armadi, di dispositivi intelligenti come switch, router, firewall e dispositivi wireless.

Conoscere, comprendere e controllare lo stato della rete informatica, degli apparati che la compongono e dei servizi erogati dalla stessa sono sinonimi di #sicurezza e #affidabilità, aspetti che spesso hanno un forte impatto economico sull’IT aziendale.

Dalla rete della tua azienda infatti, ogni giorno transitano migliaia di informazioni preziose, riservate, spesso molto sensibili.

In Monitoro, siamo certi di avere le competenze idonee per affiancarti costantemente e permetterti così di continuare a fare impresa in modo efficiente mentre noi ci prendiamo cura della parte tecnologica della tua azienda.

Durante il lavoro svolto per questa attività di riqualificazione dell’armadio di rete (che puoi intuire dalle immagini qui sotto) NESSUN elettricista è stato maltrattato e i dispositivi obsoleti sono stati smaltiti come da normativa Europea.

Contattaci direttamente all’indirizzo mail commerciale@monitoro.it

Analizzeremo le tue necessità per capire insieme se e come possiamo aiutarti.

TI POTREBBE INTERESSARE…

TI POTREBBE INTERESSARE…

Strumenti informatici: compro o noleggio?

É più importante essere il proprietario dell'attrezzatura utilizzata in azienda o che la strumentazione sia sempre in uno stato di perfetta efficienza? I continui upgrade del mondo informatico comportano una rapida obsolescenza e svalutazione delle attrezzature. Tutto...

Avviso: sicurezza Microsoft Exchang da attacco HAFNIUM

Nei primi giorni di Marzo 2021 sono state rese pubbliche da Microsoft le vulnerabilità che interessano le versioni locali di Microsoft Exchange Server 2013, 2016 e 2019 . Tali vulnerabilità vengono attivamente sfruttate dall'attacco informatico denominato HAFNIUM.Come...

Refugium PEC-catorum

Sebbene sia passato diverso tempo dall'avvio della posta elettronica certificata (PEC), esistono ancora una larga parte di persone e clienti che ne ignorano i meccanismi di funzionamento. Fisso in tre punti le regole fondamentali: 1 - RICEVUTE // Conserva sempre le...